최근 Let's Encrypt로 문제가 발생하고, 해결방법은 사용자가 고치는 방법밖에 없어 무료 SSL으로 알고있던 ZeroSSL을 이용해봤습니다.

ZeroSSL 발급

ZeroSSL은 사이트에서 간단히(이메일) 회원가입후 어렵지 않게 발급가능했습니다.

(과정이 매우 간단하니 글로만 작성합니다.)

- 입력값만 제대로 입력하고 버튼클릭

- 서버인증을 도메인 관리자 메일, DNS의 CNAME, 웹서버에 업로드 중 1개로 하면 끝이었습니다.

- 이후 인증서 파일을 다운받아 설치하면됐습니다.

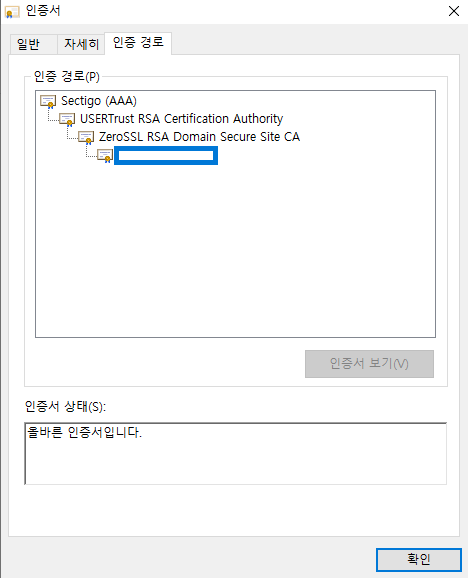

기존에 ZeroSSL은 Let's Encrypt를 대신 발급해주던 서비스였는데 지금은 Sectigo(구 Comodo)기반의 자체 인증서를 발급해주네요.

장점

- Let's Encrypt와 동일하게 90일간 무료로 인증서를 사용할 수 있습니다.

Let's Encrypt와 유사하게 무료발급 이외에 딱히 장점은 없는것 같습니다.

유료 플랜의 가격도 타사에 비해 저렴하지 않고, 대부분의 기능은 유료로 제공되기에 다른 이점은 없는것 같습니다.

단점

- 도메인 3개만(3번만) 가능합니다.

단점 해결

ACME방식으로 이용시 Let's Encrypt와 동일하게 무제한입니다.

기존 certbot사용시 설정을 조금만 바꾸면 Let's Encrypt에서 ZeroSSL로 변경 가능할것으로 보입니다.

발급방식에 따른 차이

발급방식에 따라 인증서에 조금의 차이가 있었습니다.

사이트의 발급과정과 ACME방식의 발급과정에서 인증경로에 차이가 있었습니다. (사이트 방문자의 사용에는 차이없음)

인증서를 쉽게 관리하려면 ACME방식을 이용하는게 좋습니다.

ACME은 파트너라고 되어있는곳에서 했는데 대부분이 Let's Encrypt기반이라 경우에 따라 ACME 설정을 변경해야합니다.

(각 ACME 제공문서를 참고해주세요. 경우에 따라 문서에 없는 경우도, 명령어로 지원하는 경우도, URL을 직접 수정하는 경우등 다양하게 있는것 같습니다.)

윈도우용 ACME인 win-acme은 settings.json에서 "https://acme-v02.api.letsencrypt.org/" 를 "https://acme.zerossl.com/v2/DV90" 로 변경하였습니다.

또는 실행시 --baseuri "https://acme.zerossl.com/v2/DV90" 명령줄으로 변경도 가능했습니다.

대시보드에서 생성된 인증서를 갱신하거나 등록가능합니다.

사이트에서 생성한 인증서는 "90-Day SSL"로, ACME로 생성한 인증서는 "Certificate"로 다르게 표기되며,

ACME로 생성한 인증서는 사이트에서 갱신(renew)이 불가합니다. (발급받은 ACME방식으로 갱신가능)

Certbot

Certbot사용도 간단합니다.

공식적으로는 zerossl-bot 깃허브에서 certbot 래퍼를 제공하나 해당방법을 굳이 사용할 필요는 없습니다.

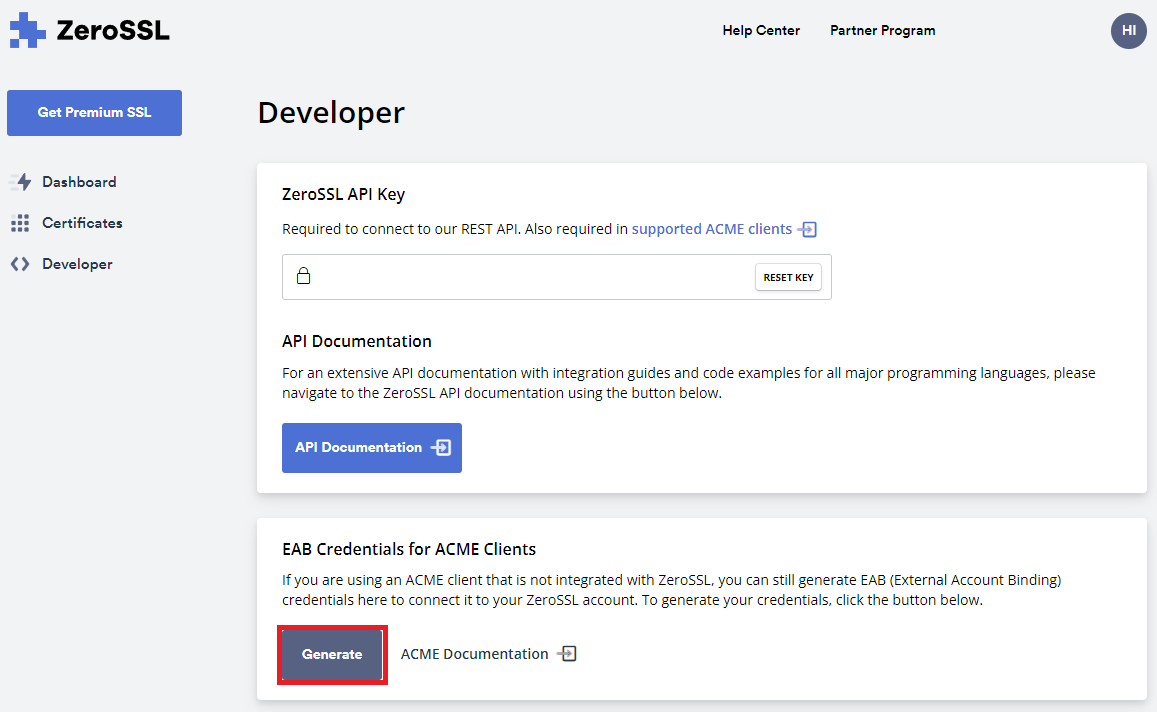

기존의 Certbot 세팅에서 단순히 명령줄 인수 3개만 추가하면 ZeroSSL을 통해 ACME발급가능합니다.

--eab-kid "$ZEROSSL_EAB_KID" --eab-hmac-key "$ZEROSSL_EAB_HMAC_KEY" --server "https://acme.zerossl.com/v2/DV90"

$ZEROSSL_EAB_KID, $ZEROSSL_EAB_HMAC_KEY는 위 이미지의 Generate버튼을 이용해 발급가능합니다.

예를들어 기존 crontab 명령어에 이렇게 있었다면

certbot renew --renew-hook="서버(Apache/Nginx)에 따른 재실행 명령어"아래와 같이 변경하면 됩니다.

certbot renew --eab-kid "$ZEROSSL_EAB_KID" --eab-hmac-key "$ZEROSSL_EAB_HMAC_KEY" --server "https://acme.zerossl.com/v2/DV90" --renew-hook="서버(Apache/Nginx)에 따른 재실행 명령어"

윈도우 환경에서 SSL 자동갱신법

https://hi098123.tistory.com/439

궁금하신점이 있으시면 댓글 남겨주세요.

'소개 > 기타' 카테고리의 다른 글

| 더 나은 광고 표준 후속편 - 티스토리 변경사항 (0) | 2021.11.04 |

|---|---|

| Firefox의 인증서(SSL)처리 문제점 (0) | 2021.10.10 |

| 윈도우 환경의 서버에서 SSL 자동갱신법 (4) | 2021.10.06 |

| SSL 인증서 갱신 문제 왜 그런가? (0) | 2021.10.03 |

| 오류해결) 오래된 기기에서 Let's Encrypt 미지원 이슈 (73) | 2021.10.01 |

| 최근 겪은 다른작업을 하면 기존 앱이 꺼지는 문제 - 안드로이드 (0) | 2021.04.06 |

| 가성비 갑! 오라클 클라우드 사용해본 후기 (3) | 2020.12.24 |

| [웹사이트 최적화] MDN의 업데이트 소식 (0) | 2020.12.11 |

저작권 보호안내

무단 전재, 재배포 행위는 금지됩니다. (글을 복사하여 게시금지)

본문의 일부(링크용 문장) 인용은 가능하지만, 출처와 링크(a 태그)를 남기셔야 됩니다.

(웹툴을 이용하고, 스크린샷/녹화하는것은 상관없습니다.)

예외적으로. 저에게 허락받은 경우에는 본문을 전재할 수 있습니다.

만약, 본문 공유를 원하신다면 링크 공유를 해주세요

저작권 정책 확인하기링크 공유하기